2024.11.13

SUPPORT

OpenSSHの脆弱性に関する情報(CVE-2024-6387)

該当のバージョンにおいて、regreSSHionと呼ばれるOpenSSHの脆弱性が報告されています。悪用されることでルートレベルのアクセス権を取得され、任意のコード実行やサービス運用妨害(DoS)を引き起こす可能性があります。

影響を受けない製品

・UPSS-X2/A3シリーズ(-NB5/-NB6/-NB7/-NB8型式のネットワークカード)

本製品は該当するバージョンのOpenSSHを使用していないため、脆弱性の影響は受けません。

・UPSS-RD8Boxシリーズ

本製品はOpenSSHを使用していないため、脆弱性の影響は受けません。

・IntegMonitor

本製品は該当する動作を行わないため、脆弱性の影響は受けません。

影響を受ける製品

・UPSS-SPシリーズ(末尾N2/N3のネットワークカード)

本製品の一部バージョンは該当するバージョンのOpenSSHを使用しているため、脆弱性に該当します。

対象バージョン : Ver 5.01.03

・SDB03-V/Blueシリーズ

本製品の一部バージョンは該当するバージョンのOpenSSHを使用しているため、脆弱性に該当します。

対象バージョン : Ver 1.28

・SDB04シリーズ

本製品の一部バージョンは該当するバージョンのOpenSSHを使用しているため、脆弱性に該当します。

対象バージョン:~Ver1.02

対応方法

・UPSS-SPシリーズ

製品バージョンをVer 5.01.04へアップデートする事で対策が可能です。

該当バージョンをご希望の際は、弊社へお問い合わせください。

SSHサーバ機能を無効化することで対応していた場合は、有効への変更をお願いします。

・SDB03-V/Blueシリーズ

製品バージョンをVer 1.29へアップデートする事で対策が可能です。

該当バージョンをご希望の際は、弊社へお問い合わせください。

・SDB04シリーズ

製品バージョンをVer 1.03へアップデートする事で対策が可能です。

該当バージョンをご希望の際は、弊社へお問い合わせください。

対策状況

・UPSS-SPシリーズ

対応済みファームウェアをリリースしました(Ver5.01.04)。

・SDB03-V/Blueシリーズ

対応済みファームウェアをリリースしました(Ver1.29)。

・SDB04シリーズ

対応済みファームウェアをリリースしました(Ver1.03)。

UPSS-SPシリーズ ファームウェア適応手順

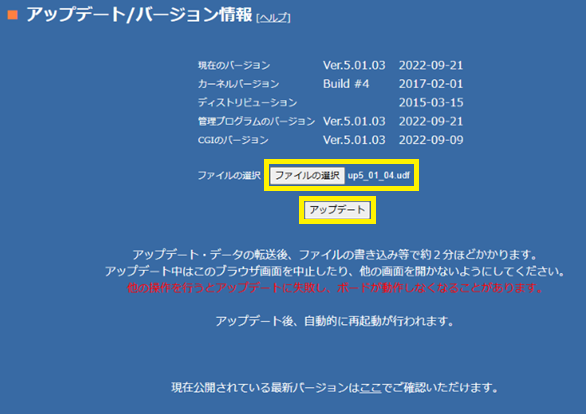

製品のWebGUIにログインし「アップデート/バージョン情報」メニューを開きます。

「ファイルの選択」をクリックし、ファームウェアを選択します。

選択後、「up5_01_04.udp」と表示が出ているのを確認し、「アップデート」をクリックします。

「アップデート」ボタンクリック後、画面が白くなります。

ファイルの書き込み、その後の再起動までおよそ5分程、画面を触らずにお待ちください。

およそ5分後、画面を更新するとログイン画面に移行します。

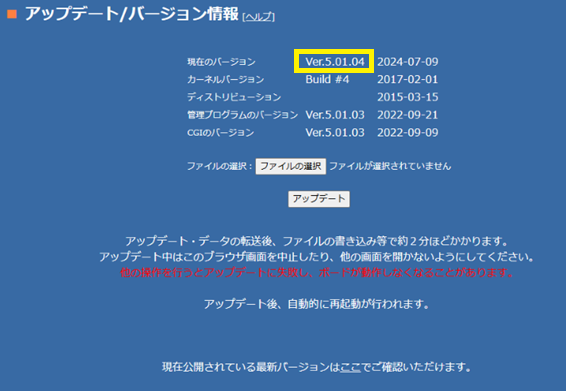

「アップデート/バージョン情報」メニューを開き、表示されているバージョン情報が

「Ver.5.01.04」と表示されていればアップデート完了です。

管理プログラムのバージョンや、CGIのバージョンはVer.5.01.03になっていますが、

こちらは正常です。

※ファームウェア更新に伴い、UPSの動作への影響やスクリプトが動作するなどの影響はありません。

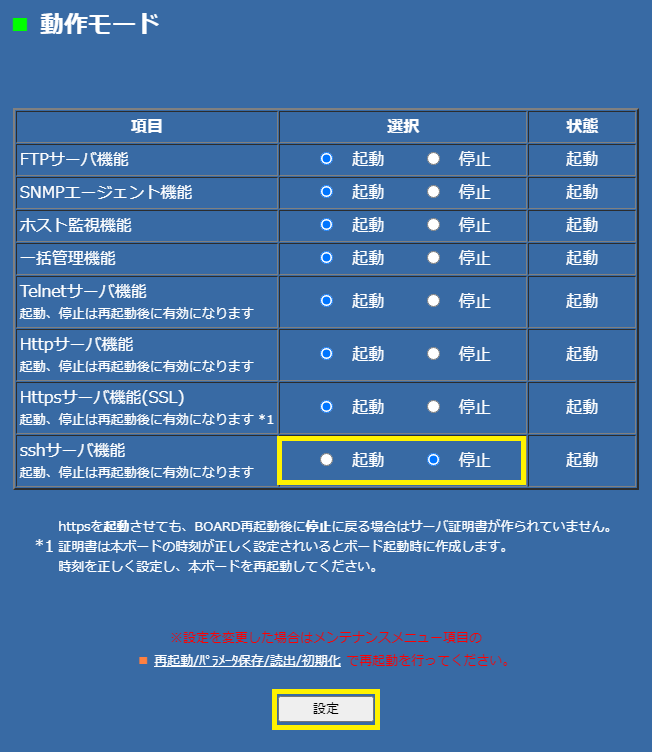

UPSS-SPシリーズ SSHサーバ機能の有効無効切り替え手順

製品のWebGUIにログインし「動作モード」メニューを開きます。

停止する場合は動作モード「SSHサーバ機能」の「停止」を選択します。

無効の状態から有効に戻す場合は同じ項目の「起動」を選択します。

「設定」をクリックして動作状態を反映します。

動作状態の反映にはネットワークボードの再起動が必要になります。

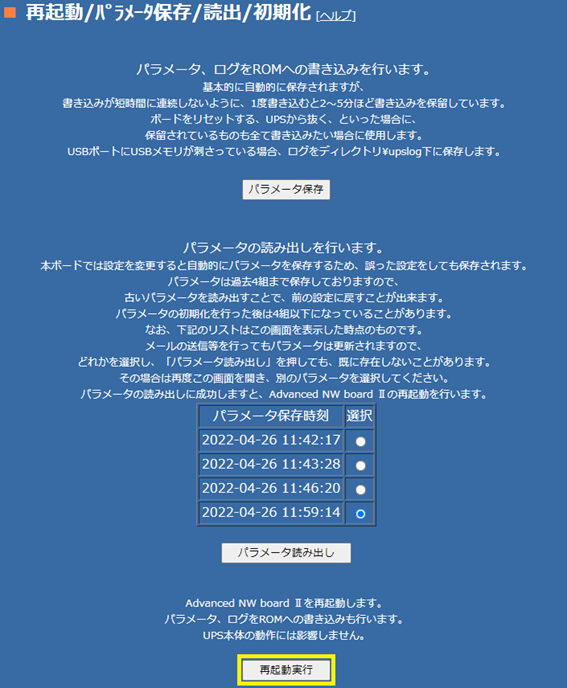

「再起動/パラメータ保存/読出/初期化」メニューから「再起動実行」をクリックして再起動を実行します。

※ボードの再起動により、UPS本体の出力に影響はありません。

IntegMonitor等で死活監視を行っている場合、再起動中に疎通不可状態を検知する場合があります。

※シャットダウンシークエンスを設定されている場合、別の電源管理装置からのアクセス許可が必要になる場合があります。

シャットダウンシークエンスを設定されている場合はお手数ですが弊社までお問い合わせください。

SDB03-V/Blueシリーズ Ver1.29ファームウェア適用手順

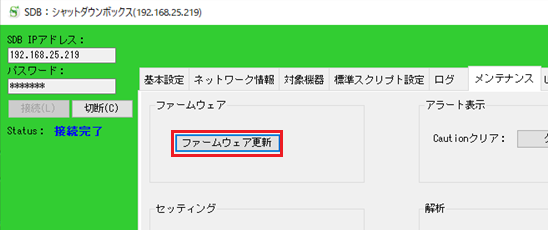

SDB管理用アプリ「ShManager」からSDBにログインし、「メンテナンス」タブを開きます。

「ファームウェア更新」を選択するとファイル選択ウィンドウが表示されるので、

Ver1.29のファームウェアを選択します。

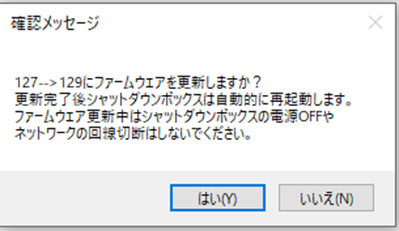

確認のウィンドウが表示されますので、はいを選択します。

クリック後、SDBのファームウェア更新が始まります。

※ファームウェア更新後、SDBは再起動を行いますのでご注意ください。

※ファームウェア更新に伴い、UPSの動作への影響やスクリプトが動作するなどの影響はありません。

SDB04シリーズ Ver1.03ファームウェア適用手順

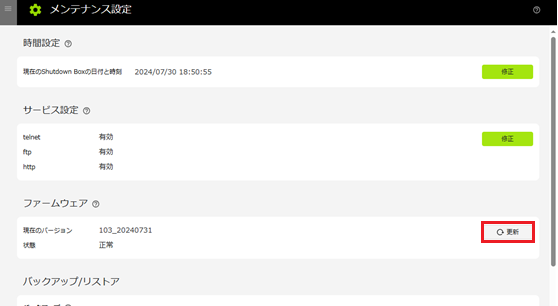

Web画面からSDBにログインし、「メンテナンス設定」をクリックします。

「ファームウェア」の「更新」をクリックします。

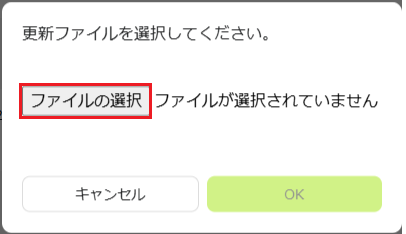

選択画面が表示されるので、「ファイルの選択」をクリックします。

ファイル選択ウィンドウが表示されるので、Ver1.03のファームウェアを選択します。

※ファームウェア更新後、SDBは再起動を行いますのでご注意ください。

※ファームウェア更新に伴い、UPSの動作への影響やスクリプトが動作するなどの影響はありません。